Utilizzando (o aggiornando) Nessus Tenable si può capitare nell’errore:

“Nessus has detected that API access on this scanner is disabled”

il più delle volte è un problema di Browser o di Cache. Non è sufficiente riavviare il browser, provare con uno diverso.

Se il problema non rientra è necessario intervenire sulla configurazione.

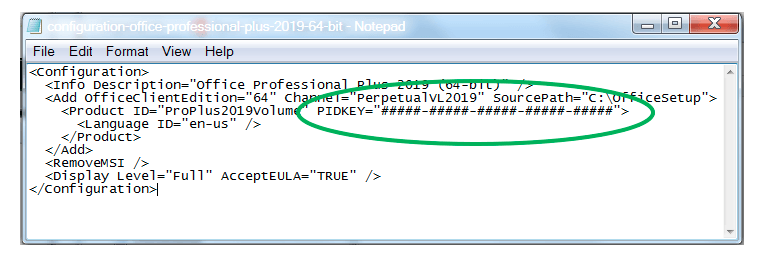

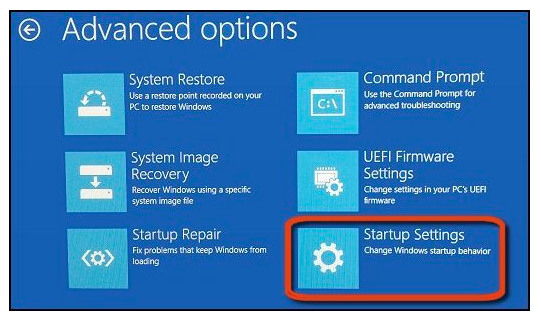

Questi sono gli step da seguire per l’installazione Windows

- cd c:\Program Files\Tenable\Nessus

- net stop “Tenable Nessus”

- nessuscli fix –reset

- nessuscli fetch –register ACTIVATIONCODE

- nessusd -R

- net start “Tenable Nessus”

Per gli altri S.O:

https://community.tenable.com/s/article/Nessus-feed-reset-to-fix-plugin-issues-or-error

Nessus Tenable has detected that API access on this scanner is disabled