Potrebbe essere utile, per qualsiasi necessità, analizzare il Tracking Log di Exchange per verificare eventuali messaggi ricevuti, rifiutati ma soprattutto “non ricevuti” (per capire eventuali motivazioni).

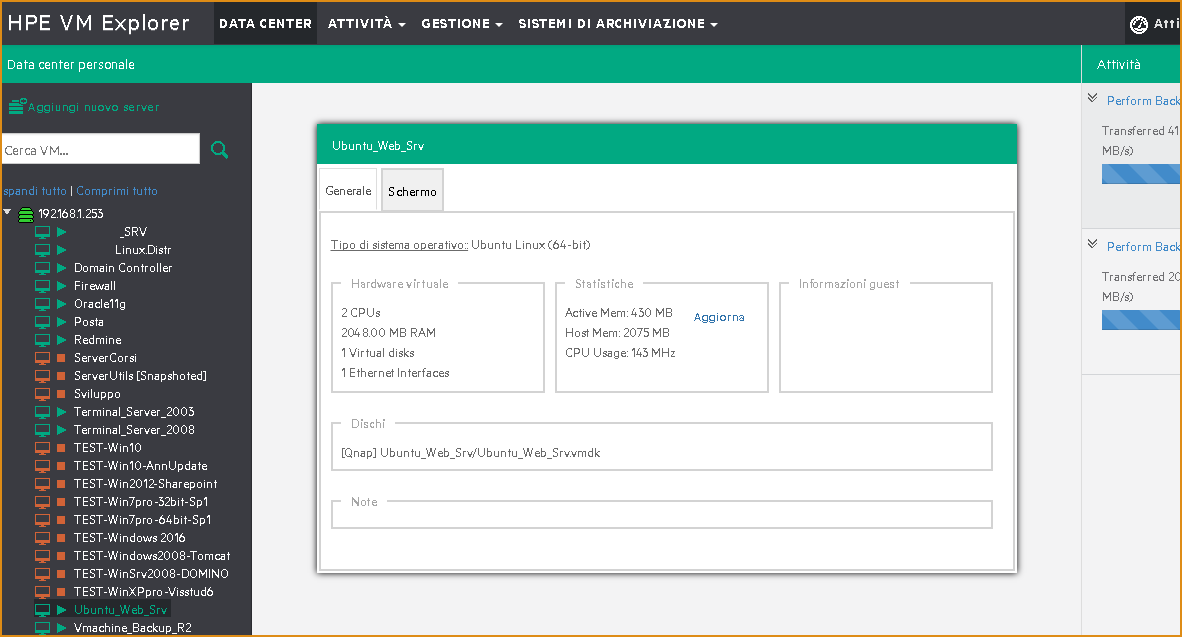

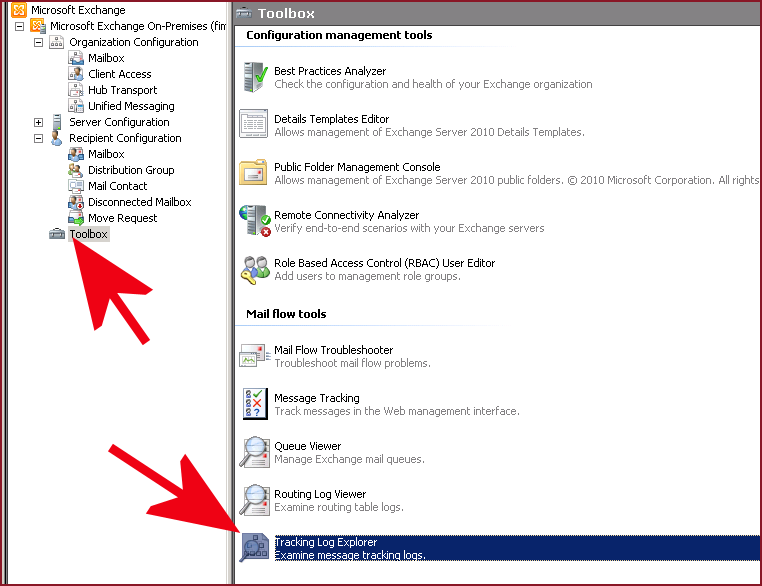

In Exchange 2010 (o altre versioni) è possibile utilizzare Tracking Log Explorer.

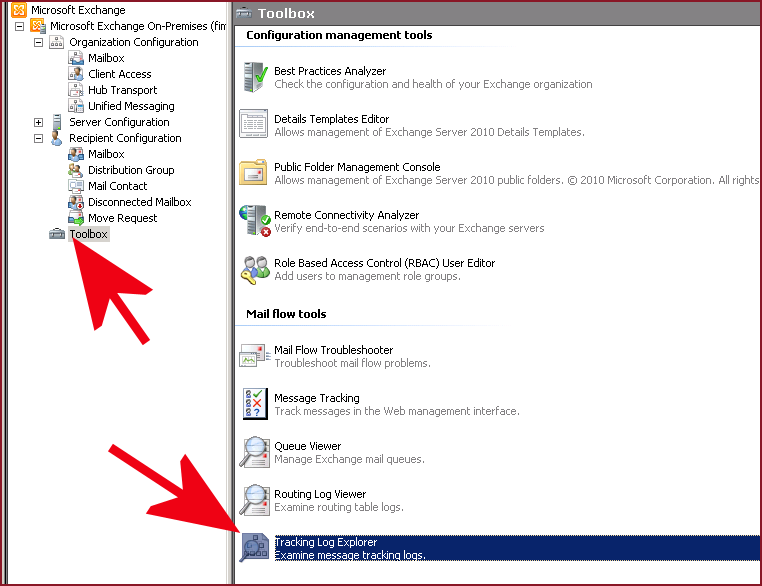

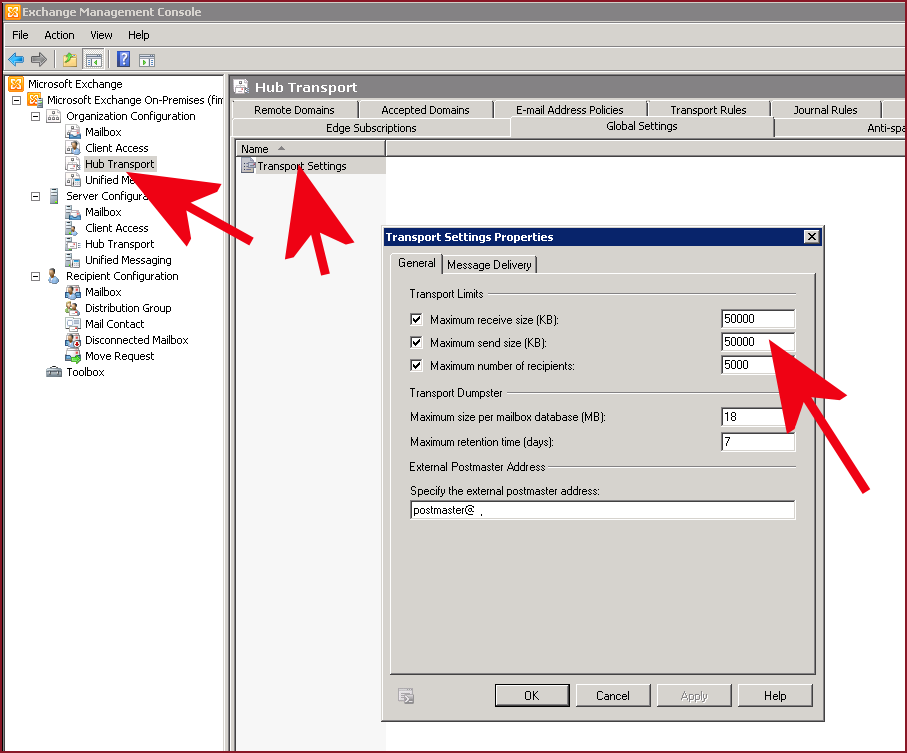

Aprire la Exchange management Consolle e scegliere Toolbox > Tracking Log Explore.

Si aprirà un nuova finestra che eseguira una rapida “ricerca per aggiornamenti”.

Attendere qualche secondo e poi accedere a “Welcome Screen” (Go to the Welcome Screen).

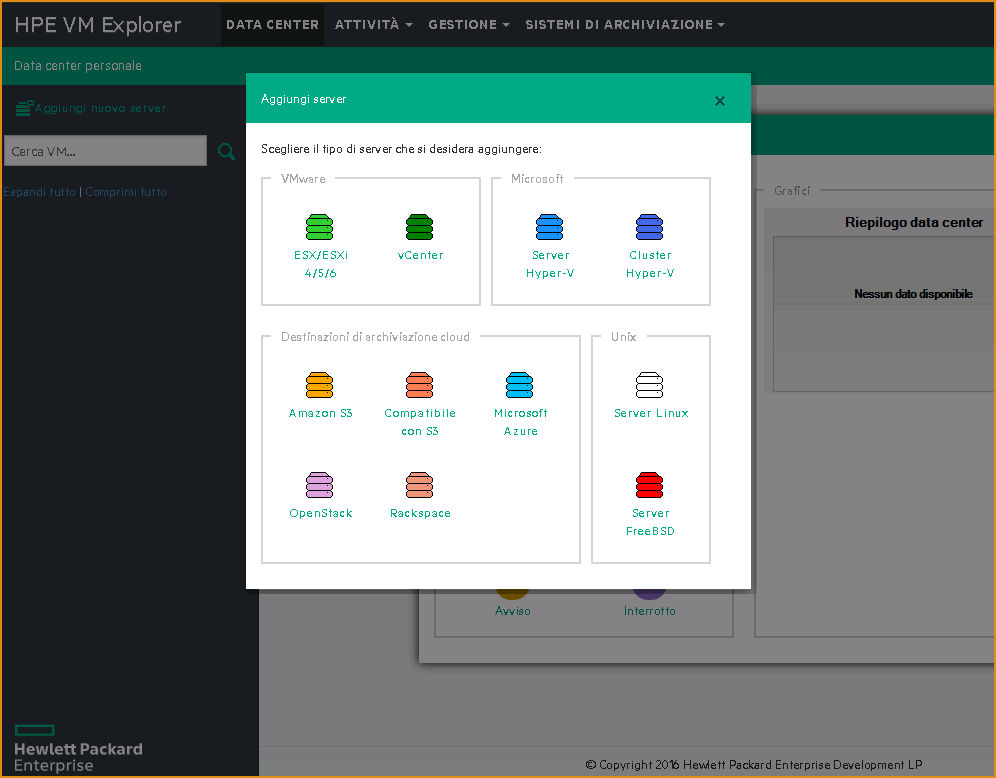

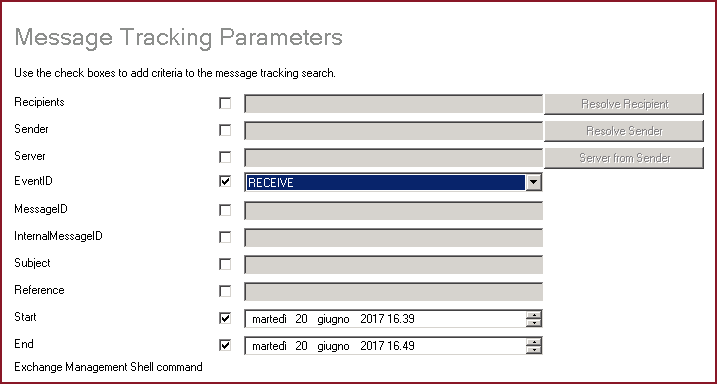

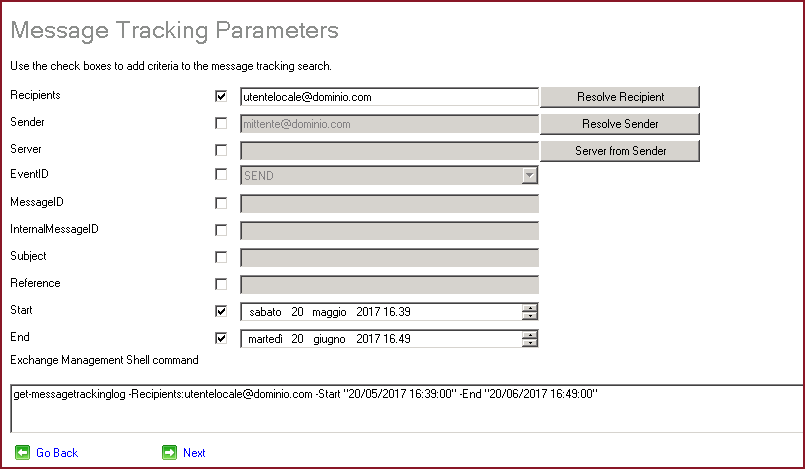

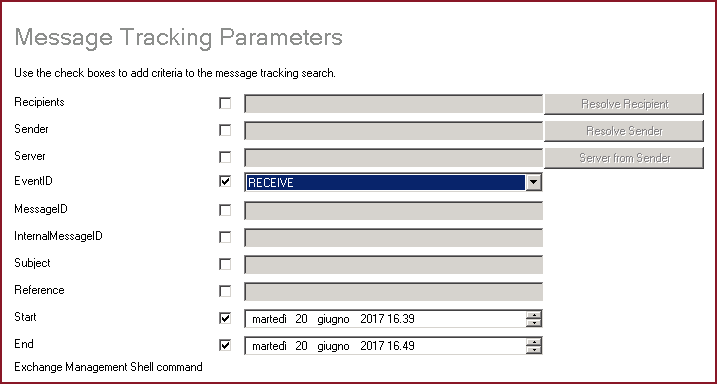

A questo punto ci troveremo di fronte una maschera di questo tipo :

Questo sistema di selezione ci aiuterà a impostare i filtri per la ricerca.

Io consiglio sempre di utilizzare i campi “Data” (Start ed End) per cercare di ridurre il più possibile il periodo di tempo. Inizialmente possiamo ignorare tutti i filtri che non conosciamo, ma concentriamoci su “Recipients” e “Sender”.

Recipients rappresenta gli utenti di destinazione (ovvero quelli nei campi TO e CC) di un messaggio.

Sender rappresenta gli utenti “mittenti” (ovvero quelli nei campi FROM) di un messaggio.

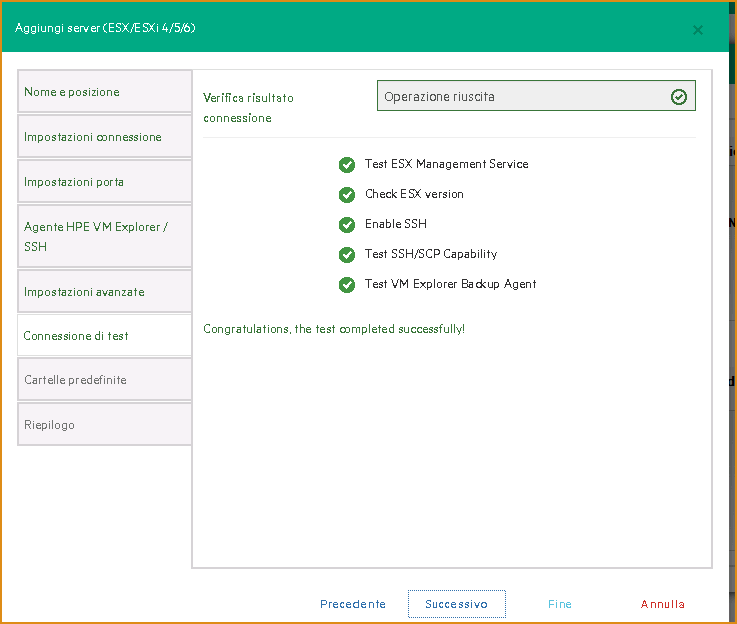

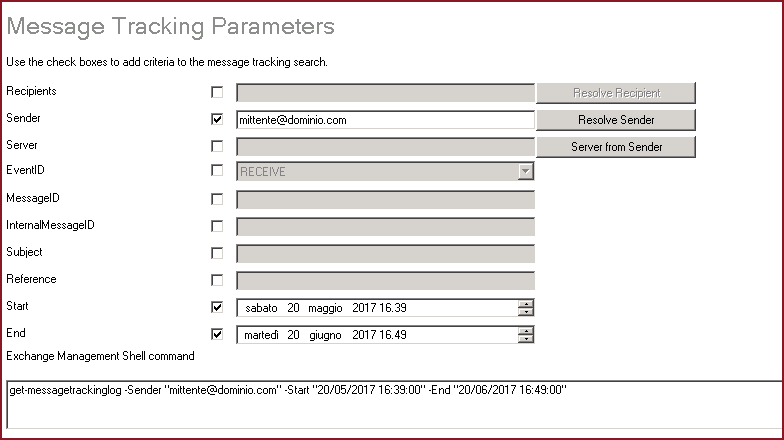

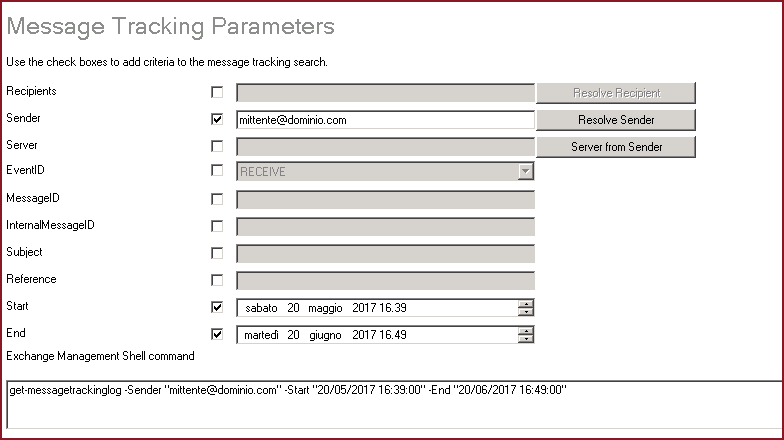

Ecco un esempio di ricerca:

Vogliamo vedere tutti i messaggi (o i tentativi) provenienti da “mittente@dominio.com” in un mese di tempo.

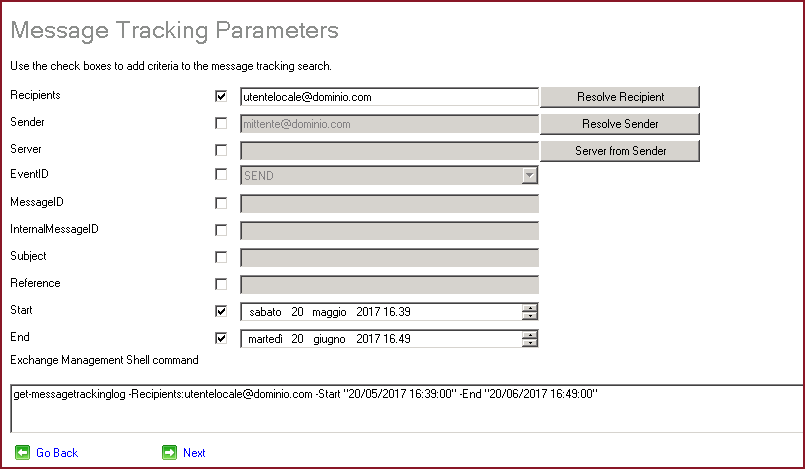

In questo esempio invece vogliamo controllare tutti i messaggi che sono stati inviati VERSO mittente@dominio.com in un mese di tempo.

ovviamente è possibile combinare Recipients e Sender per ottenere risultati più precisi.

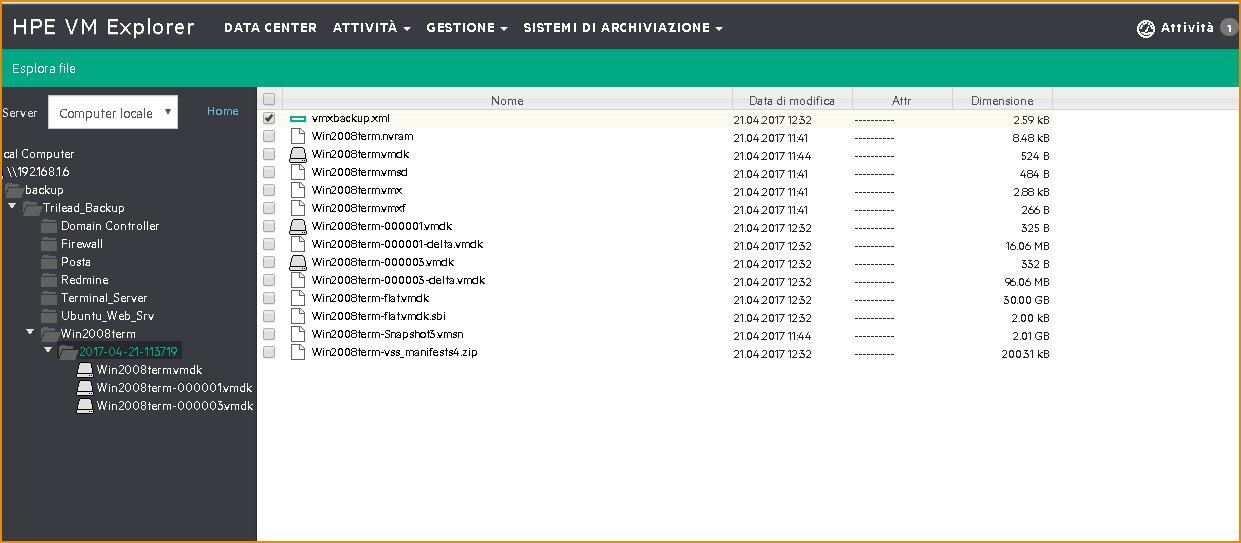

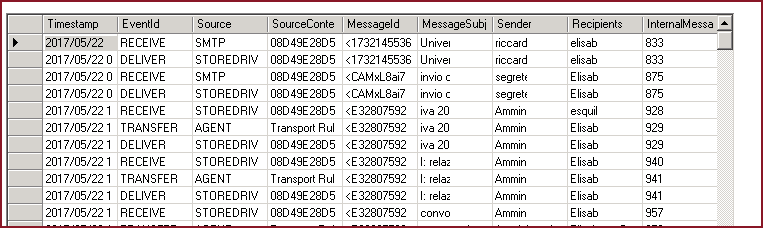

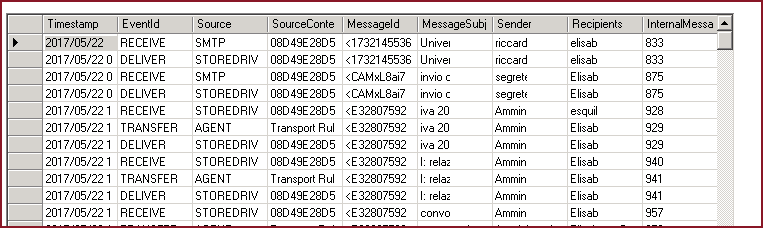

Il risultato che ne deriva potrebbe essere questo:

E’ necessario prestare bene attenzione alla colonna “EventId”

Gli stati di un messaggio possono essere molteplici (ved Stati QUI ma soprattutto QUI), tuttavia dobbiamo prestare attenzione in caso di situazioni come : BADMAIL, FAIL.

Nel secondo caso la consegna del messaggio è fallita ed è necessario indagare su eventuali cause.

Tracking Log di Exchange, Tracking Log Explorer, Exchange Log, Verificare Exchange Log, Controllo Exchange Log, Cartella Exchange Log, Exchange verifica log, Dove log Exchange