Su Windows è possibile rendere i dispositivi USB di sola-lettura utilizzando una chiave di registro oppure una Policy di sistema (più sicura). Questa modalità può essere utilizzata per creare delle “copie forensi” dei dati senza alterare l’origine su eventuali dispositivi USB (che appunto saranno visti come sola lettura).

Ovviamente non è una modalità accettata spesso : si tende a preferire dispositivi usb-writeblocker “fisici” in quanto, a detta di alcuni, i software possono essere manomessi o comunque “modificati” nel proprio comportamento.

Rendere l’archiviazione USB di sola lettura utilizzando l’Editor criteri di gruppo (più sicuro)

-

- Apri la finestra di dialogo Esegui di Windows premendo Vincere + R chiavi insieme.

- Digita

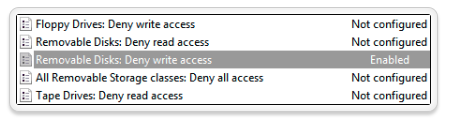

gpedit.msce premi Invio per aprire l’Editor criteri di gruppo. - Ora vai a Configurazione utente> Modelli amministrativi> Sistema> Accesso alla memoria rimovibile e trova “Dischi rimovibili: nega accesso in scrittura” nell’elenco nella finestra di destra.

- Fare doppio clic su di esso e fare clic su Abilita.

- Salvare le modifiche facendo clic su OK.

- Infine riavvia il computer per avere effetto.

Rendi l’archiviazione USB di sola lettura utilizzando il registro

- Apri la finestra di dialogo Esegui di Windows premendo Vincere + R chiavi insieme.

- Digita

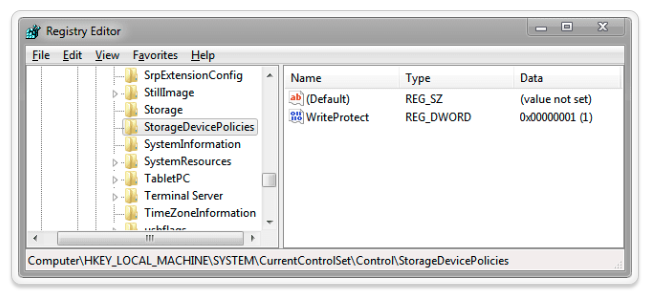

regedite premi Invio per aprire l’editor del registro di Windows. - Ora passare alla seguente chiave di registro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control.

\StorageDevicePolicies - Se la

StorageDevicePolicieschiave non esiste, dovrai crearla (fai clic con il tasto destro del mouse sul tasto “Control”> Nuovo> Chiave). Dopo la creazione, selezionare la chiave e fare clic con il tasto destro nella finestra di destra e selezionare Nuovo> Valore Dword (32 bit) dal menu di scelta rapida. Assegna un nome alla nuova voceWriteProtect. - Fare doppio clic su

WriteProtecte modificarne il valore da0a1.1disabilita la scrittura su tutti i dispositivi di archiviazione USB e0abilita la scrittura.

Questa seconda modalità…..in certi casi “non mi ha funzionato” quindi consiglio di effettuare delle prove con attenzione.

Per andare ancora più sul sicuro ci sono delle distribuzioni Linux come Tsurugi, Caine, Paladin…

Per altre info, lascio il LINK a una mia discussione : https://www.facebook.com/groups/associazioneitalianainfomaticaforense/permalink/2848608522046845

USB di sola lettura su Windows 10,usb-writeblocker, usb-writeblocker Windows 10, Windows usb-writeblocker, software usb writeblocker,software usb write blocker, Windows write blocker, Copia Forense sola lettura windows 10, Windows set usb only reading, impostare usb sola lettura Windows 10, windows 10 usb read only gpo, Making USB Storage Read-Only Through Group Policy, How to enable write protection for USB devices on Windows 10