Utilizzando VirusTotal è possibile richiedere la scansione di un URL (es. eteon.it) per verificare se il sito web è considerato “pulito” oppure contenente Malware. Questa interrogazione “automatizzata” è utile perchè può “prevenire” il famoso blocco da parte di Google (da dover successivamente sbloccare in Google Webmaster con diversi giorni di attesa).

Utilizzando VirusTotal è possibile richiedere la scansione di un URL (es. eteon.it) per verificare se il sito web è considerato “pulito” oppure contenente Malware. Questa interrogazione “automatizzata” è utile perchè può “prevenire” il famoso blocco da parte di Google (da dover successivamente sbloccare in Google Webmaster con diversi giorni di attesa).

Per “automatizzare” VirusTotal è necessario registrarsi al servizio per procedere al recupero della propria API (key Public) che sarà necessaria per interrogazioni e richieste.

Una volta che siamo in possesso di questa chiave possiamo “interrogare” il servizio con delle semplici chiamate “POST” che possiamo inviare in Html, VbScript ed altri linguaggi di programmazione.

Per sapere, ad esempio, se un sito web è considerato malware possiamo richiedere un’interrogazione all’indirizzo:

https://www.virustotal.com/vtapi/v2/url/report

Esempio:

<form method=”POST” action=”https://www.virustotal.com/vtapi/v2/url/report”>

<input type=”text” name=”resource” size=”20″ value=”eteon.it”>

<input type=”text” name=”apikey” size=”20″ value=”de2901b30ff667………..07e789af69737″>

<input type=”submit” value=”Invia” name=”B1″></p>

</form>

Il sistema elaborerà una risposta automatizzata con tutti i servizi verificati, ma la keyword di nostro interesse sarà: malware site

{“detected”: true, “result”: “malware site”}

Se tale keyword sarà “trovata” tra i risultati, il nostro sito risulterà “infetto” (presso qualche sistema di controllo).

All’inizio della risposta potremo notare la dicitura : “scan_date”: “2016-10-27 08:14:30”

Questa riporta l’ultima volta che Virustotal ha effettuato un controllo sul nostro sito web.

Per forzare un controllo, sempre utilizzando un metodo automatico possiamo effettuare una chiamata POST su:

https://www.virustotal.com/vtapi/v2/url/scan

<form method=”POST” action=”https://www.virustotal.com/vtapi/v2/url/scan”>

<input type=”text” name=”url” size=”20″ value=”eteon.it”>

<input type=”text” name=”apikey” size=”20″ value=”de2901b3…..f84b7a307e789af69737″>

<input type=”submit” value=”Invia” name=”B1″>

</form>

In questo modo si richiederà al sistema una nuova scansione.

il risultato sarà disponibile per l’interrogazione (col metodo Post precedente) dopo pochi minuti

Verificare Sito web, Automatizzare la Scansione di un Sito web con Virustotal, Virustotal , Utilizzare Api Virustotal , Automatizzare Virustotal, Virustotal Automatismo, Come verificare Url su Virustotal, Verificare Virustotal in automatico, Controllo automatico Virustotal, Sapere se sito web è infetto, Verificare sito prima di Google, Verificare sito infetto prima di Google

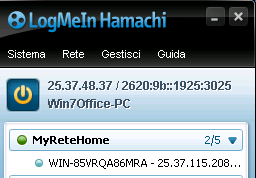

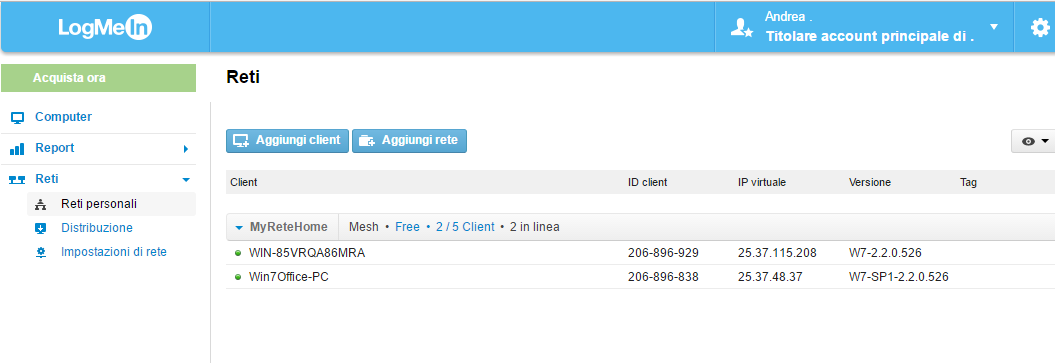

Hamachi consente, ad esempio, di creare una VPN tra un server ed un computer e/o con il nostro computer di casa fino ad un collegamento massimo di 5 Computer. Non sono richieste conoscenze di reti, Server, Vpn e/o l’apertura di porte su router o firewall, in quanto il software funziona “come Teamviewer” e la Vpn viene inizializzata dal PC stesso.

Hamachi consente, ad esempio, di creare una VPN tra un server ed un computer e/o con il nostro computer di casa fino ad un collegamento massimo di 5 Computer. Non sono richieste conoscenze di reti, Server, Vpn e/o l’apertura di porte su router o firewall, in quanto il software funziona “come Teamviewer” e la Vpn viene inizializzata dal PC stesso.

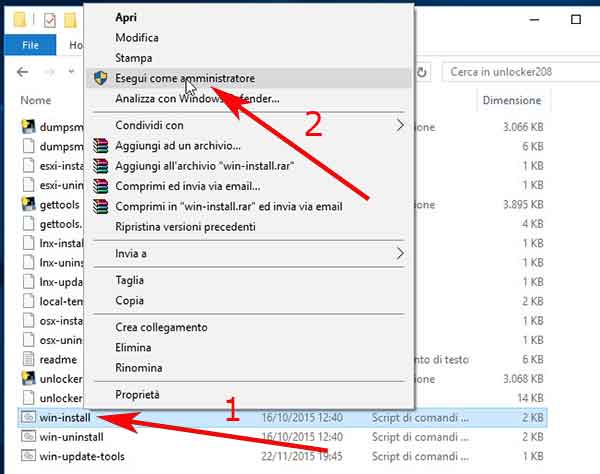

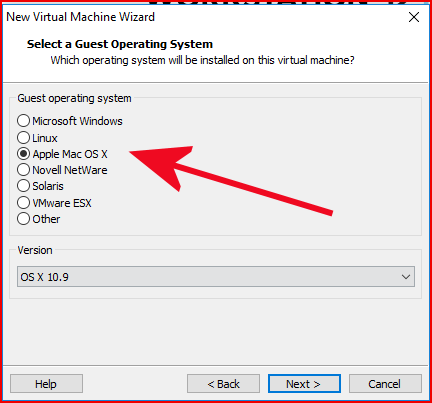

I requisiti che servono per fare girare Mac OS X (El Capitan) su Windows con VMware sono un computer con installato un sistema operativo Windows a 64 bit ( Windows 7/8/8.1/10 ) con minimo processore Intel Dual Core i3 ( consigliato un processore Dual Core i5 meglio ancora i7 ), almeno 4 GB ( meglio se sono 8 GB ) di memoria RAM, come spazio di archiviazione su hard disk minimo 40 GB, poi il programma VMware ed il sistema Mac OS X El Capitan ( non si viola nessun copyright in quanto è gratuito ).

I requisiti che servono per fare girare Mac OS X (El Capitan) su Windows con VMware sono un computer con installato un sistema operativo Windows a 64 bit ( Windows 7/8/8.1/10 ) con minimo processore Intel Dual Core i3 ( consigliato un processore Dual Core i5 meglio ancora i7 ), almeno 4 GB ( meglio se sono 8 GB ) di memoria RAM, come spazio di archiviazione su hard disk minimo 40 GB, poi il programma VMware ed il sistema Mac OS X El Capitan ( non si viola nessun copyright in quanto è gratuito ).

Utilizzando

Utilizzando